Приветствуем Вас на нашем информационном ресурсе! В этом материале мы постараемся наиболее лаконично и доступно изложить процесс настройки гостевого WiFi-соединения на роутере Mikrotik. Существует множество подходов к этому вопросу, начиная от использования VLAN и заканчивая созданием собственного HotSpot. Но наша цель - продемонстрировать вам альтернативный метод, который является максимально простым и удобным в применении.

Иструкция

Перейдите в раздел «Wireless», а затем в подраздел «Security Profiles». Нажмите на иконку с плюсом для создания нового профиля. Вы можете назвать сеть как угодно. Выберите требуемый тип аутентификации. В качестве примера, мы установли параметр «Mode» в значение «dinamic keys», хотя вы также можете выбрать опцию «none», если хотите, чтобы ваша гостевая сеть была открытой и доступной без пароля.

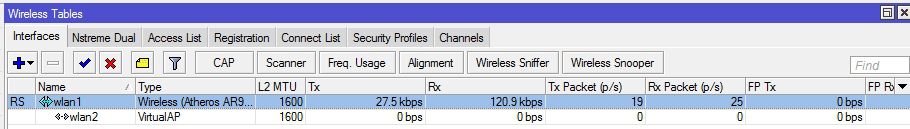

Продолжаем работу в том же разделе, переходим на первую вкладку и нажимаем на кнопку с плюсом для создания нового интерфейса. Здесь следует выбрать тип «Virtual AP». Затем укажите название вашей беспроводной сети в поле «SSID». В поле «Security Profile» нужно выбрать тот профиль безопасности, который мы создали на предыдущем шаге.

После выполнения указанных действий, у вас должен появиться виртуальный интерфейс, который будет подчинен основному. Это будет выглядеть примерно так, как показано на представленном выше изображении.

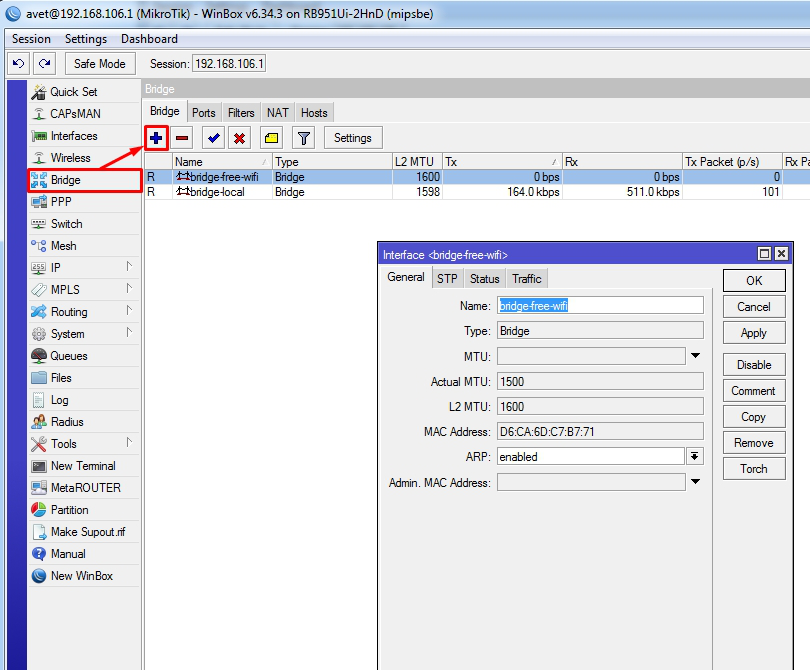

Для обеспечения изоляции пользователей гостевой сети от остальных, требуется создать новый мост. Для этого перейдите в раздел «Bridge» и создайте новый мост. Просто введите любое имя, которое будет удобно для вас, и нажмите кнопку «ОК».

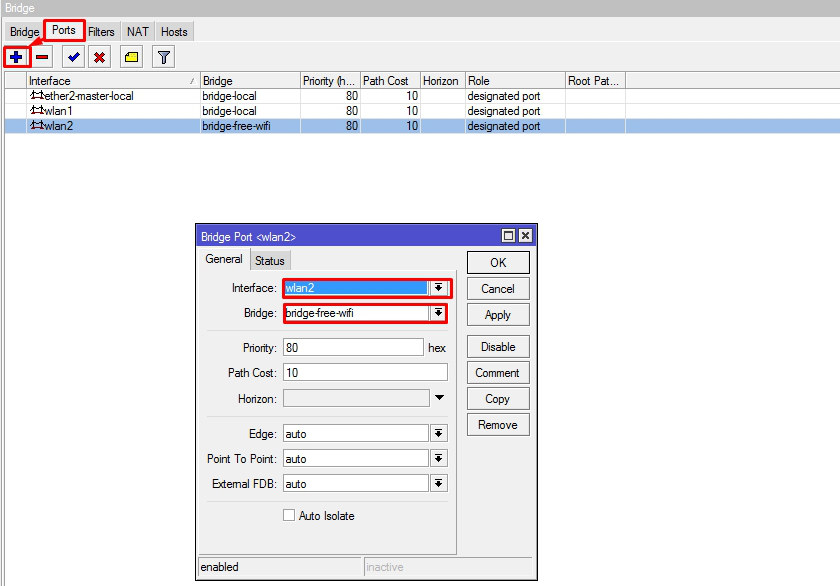

Далее, оставаясь в том же разделе, переходим на вторую вкладку и создаем новый порт. В настройках порта выберите второй интерфейс, который мы создали ранее - «wlan2», и присвойте ему мост, созданный на предыдущем шаге.

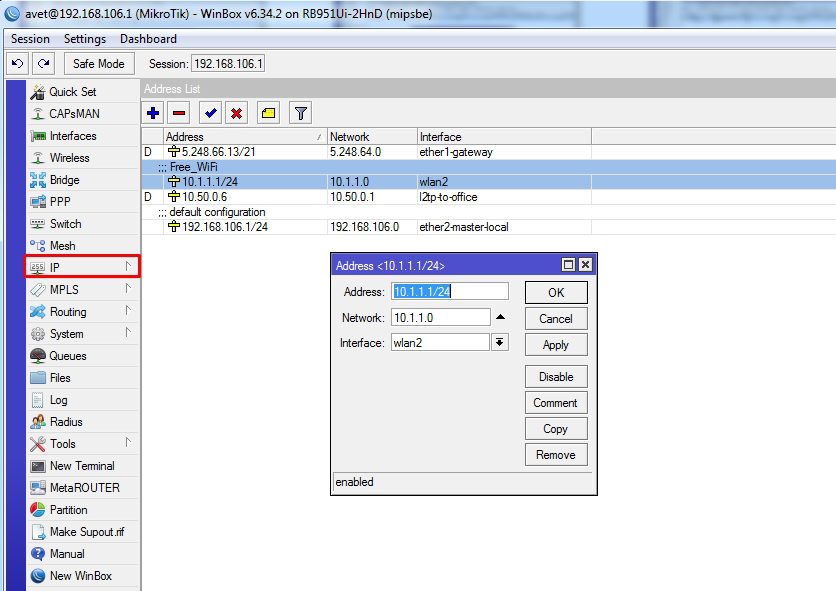

Далее переходим в раздел «IP» и подраздел «Adresses». Нажимаем на иконку с плюсом и в поле «Interface» выбираем наш созданный ранее Wlan2. В качестве параметров используйте те же значения, что и мы - для наглядности смотрите на изображение выше.

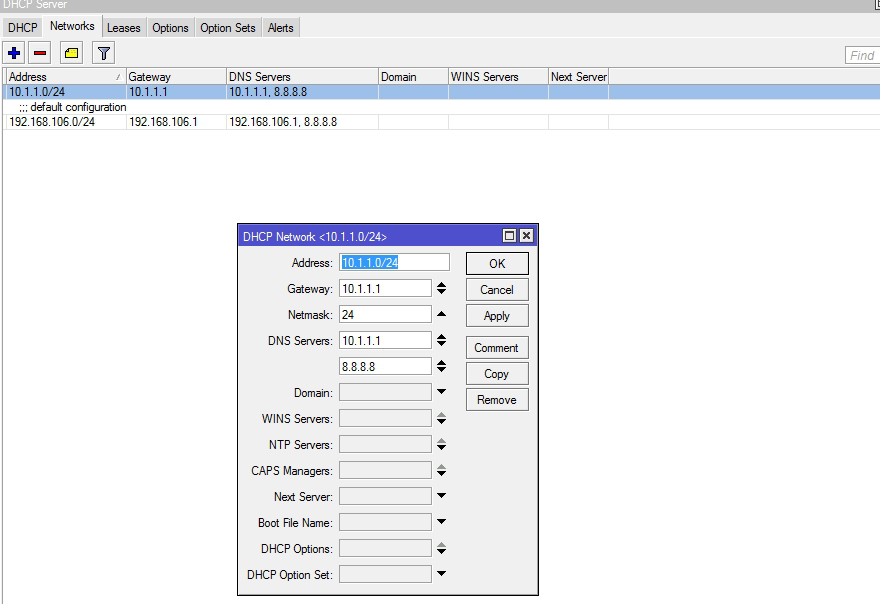

Далее переходим в раздел «IP», выбираем подраздел «DHCP Server» и «Networks». Создаем новую сеть. В качестве DNS-сервера будет использован адрес нашего шлюза.

Чтобы задать конкретный диапазон IP-адресов, перейдите в раздел «IP» и выберите «Pool». Создаем диапазон адресов. Как вы, возможно, уже догадались, первый номер в диапазоне уже занят нашим шлюзом, поэтому начнем счет с двойки. Можно создать пул любого размера - мы выбрали 49 адресов. Если вам нужно больше, просто выберите больший диапазон.

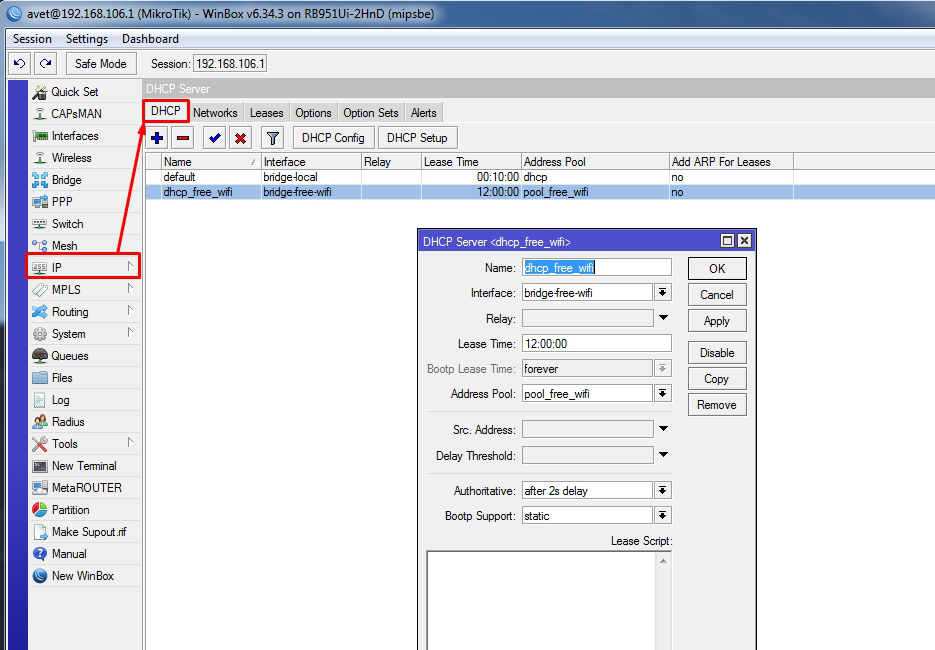

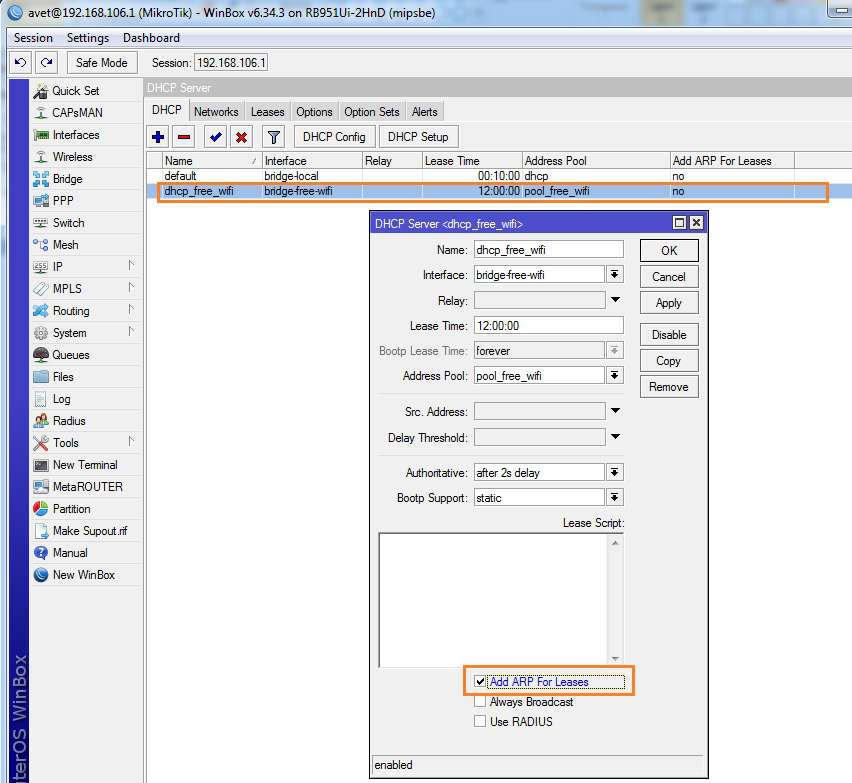

Перейдите в раздел «IP», затем «DHCP Server» и «DHCP». Здесь создаем новый сервер DHCP и даем ему любое удобное для вас имя. Однако в поле «interface» следует выбрать тот интерфейс, который мы указали на четвертом шаге. В поле «Address Pool» укажите пул, который был создан на предыдущем шаге.

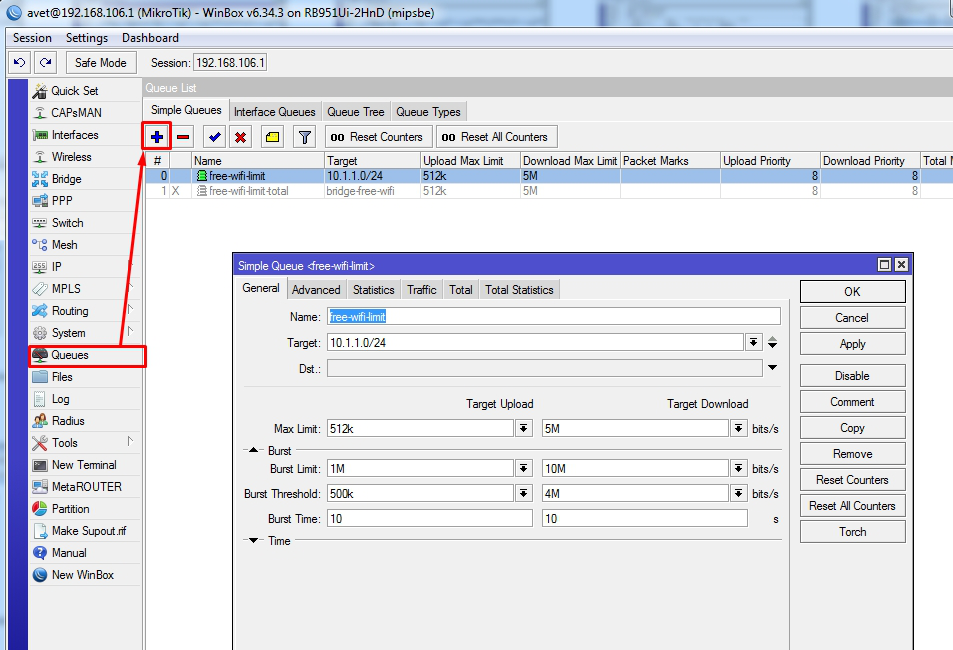

Ваша сеть уже настроена и готова к работе, и к ней можно подключиться. Однако проблема заключается в том, что у гостевых пользователей нет ограничения на скорость интернета, что может привести к перегрузке сети. Следовательно, необходимо установить такое ограничение. Для этого переходим в раздел «Queue» в левом меню и создаем новое правило.

Теперь о правилах. Сначала мы называем правило. Затем во вкладке «Target» выбираем подсеть для гостей. «Target Upload» и «Target Download» - это скорости загрузки и отдачи данных соответственно. Вам нужно установить максимальное ограничение или «Max Limit», это первая строка. «Burst Limit» - это скорость в турбо-режиме. «Burst Threshold» - это скорость, при достижении которой активируется турбо-режим. «Burst Time» - это период времени (в секундах), в течение которого рассчитывается скорость.

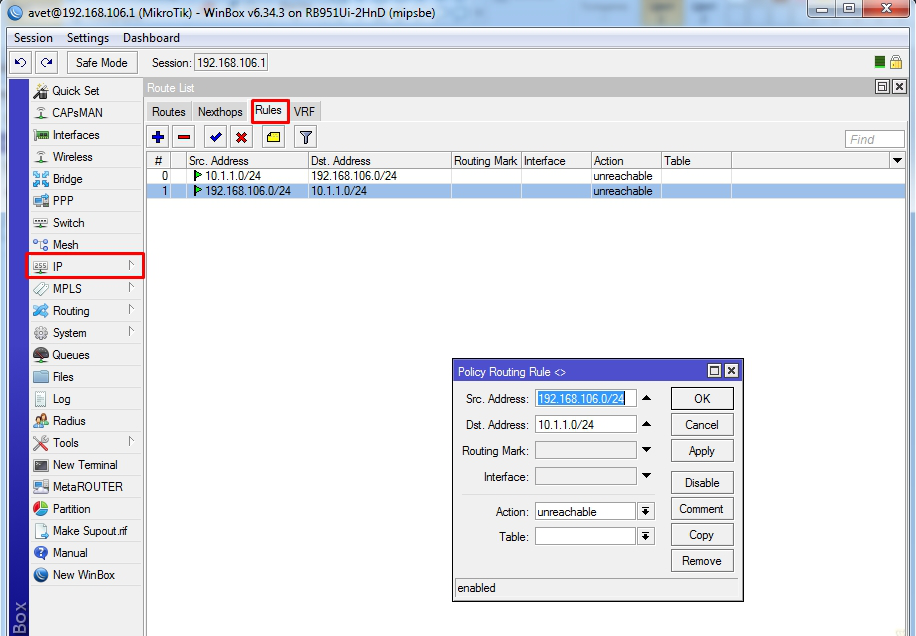

Теперь наша задача - запретить доступ к локальным компьютерам и устройствам по всем протоколам. Для этого переходим в раздел «IP» и выбираем «Route». Нам нужно создать первое правило, которое блокирует доступ к локальной сети для наших гостей. Для этого создаем новое правило: в первой строке указываем адрес локальной сети, а во второй - адрес гостевой сети. В поле «Action» выбираем «unreachable». Затем выполняем аналогичную операцию, но в обратном порядке, чтобы запретить доступ из гостевой сети в локальную.

Мы почти закончили. Теперь необходимо запретить установку статических IP-адресов в гостевой сети. Для этого переходим в раздел «IP», затем «DHCP Server». На первой вкладке выбираем ранее созданный нами сервер DHCP и устанавливаем галочку в нужном поле, как показано на представленном выше изображении.

Переходим в раздел «Bridge», выбираем наш созданный ранее мост и в поле «ARP» выбираем значение «reply-only».

Теперь нам следует усилить меры безопасности, чтобы из гостевой сети никто не смог получить доступ к настройкам маршрутизатора Mikrotik. Для этого переходим в раздел «IP», затем «Services» и оставляем активными только те порты, которые вы активно используете. Однако, на этом настройка безопасности не заканчивается. Мы должны кликнуть на открытые порты и указать сеть, для которой будет разрешен доступ. Для этого просто вводим адрес нашей локальной сети.

Теперь вы видите, что настройка гостевой виртуальной Wi-Fi сети на основе Mikrotik не такая сложная задача, как могло показаться на первый взгляд. После выполнения вышеупомянутых шагов беспроводная сеть должна работать корректно, и гости смогут без проблем подключиться к ней. Кроме того, пользователи не смогут превысить установленные вами ограничения на скорость загрузки данных.