В этой статье мы рассмотрим протокол разрешения адресов ARP (Address Resolution Protocol) и способы его управления на оборудовании Mikrotik RouterOS. Протокол ARP позволяет определить MAC-адрес устройства в локальной сети по его IP-адресу.

IP-адрес и MAC-адрес устройства не связаны напрямую, поэтому для определения MAC-адреса устройства на основе его IP-адреса используется ARP-запрос. В заголовке ARP-запроса указывается IP-адрес, и запрос рассылается всем устройствам в локальной сети.

Когда устройство в сети обнаруживает, что ARP-запрос соответствует его IP-адресу, оно отвечает, отправляя свой MAC-адрес. Полученный MAC-адрес затем можно добавить в ARP-таблицу устройства, отправившего запрос. Этот процесс позволяет устройствам в локальной сети определять и запоминать MAC-адреса друг друга для обеспечения связи.

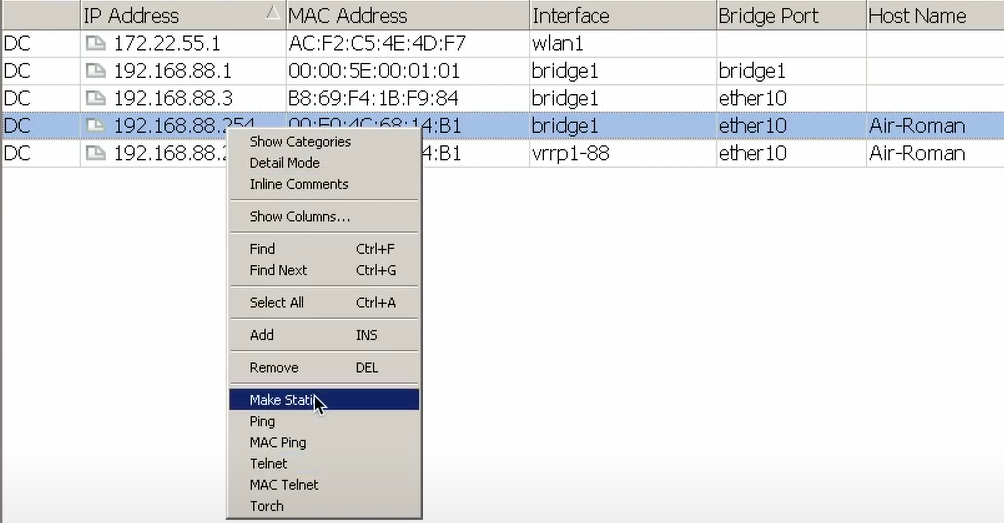

Вы можете превратить любую запись ARP в статическую, что дает вам дополнительные возможности управления. После того как запись станет статической, вы сможете изменять MAC-адрес, интерфейс, на котором она расположена, и управлять ей более гибко. Это полезно для настройки и обеспечения стабильности сетевых соединений.

/ip/dhcp-server/lease/make-static [find where address=192.168.88.254]

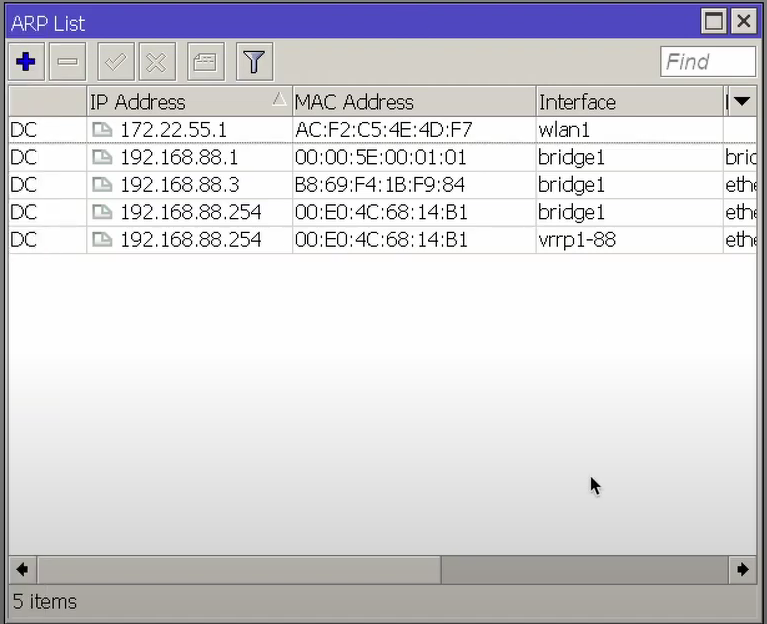

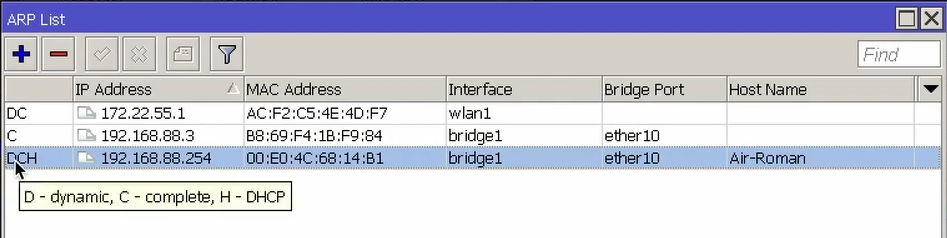

В разделе IP ARP таблицы устройств Mikrotik отображаются все MAC-адреса, связанные с устройствами в локальной сети. Эта таблица является ключевым инструментом для формирования кадров, необходимых для отправки данных, поскольку одного лишь IP-пакета недостаточно для общения со всеми устройствами в сети. Для создания этих кадров необходимы MAC-адреса, которые можно определить с помощью ARP-запросов в пределах локальной сети.

В таблице ARP IP отображаются все IP-адреса, соответствующие им MAC-адреса и интерфейсы в локальной сети. Иногда в этой таблице также отображается имя хоста (hostname), особенно если IP-адрес был назначен через DHCP-сервер. Это дополнение имени хоста помогает в идентификации устройств в сети. Таким образом, таблица ARP в Mikrotik представляет собой важный инструмент для управления сетевым взаимодействием, предоставляя всю необходимую информацию для эффективного обмена данными между устройствами в локальной сети.

Как улучшить безопасность локальной сети с помощью настроек протокола ARP?

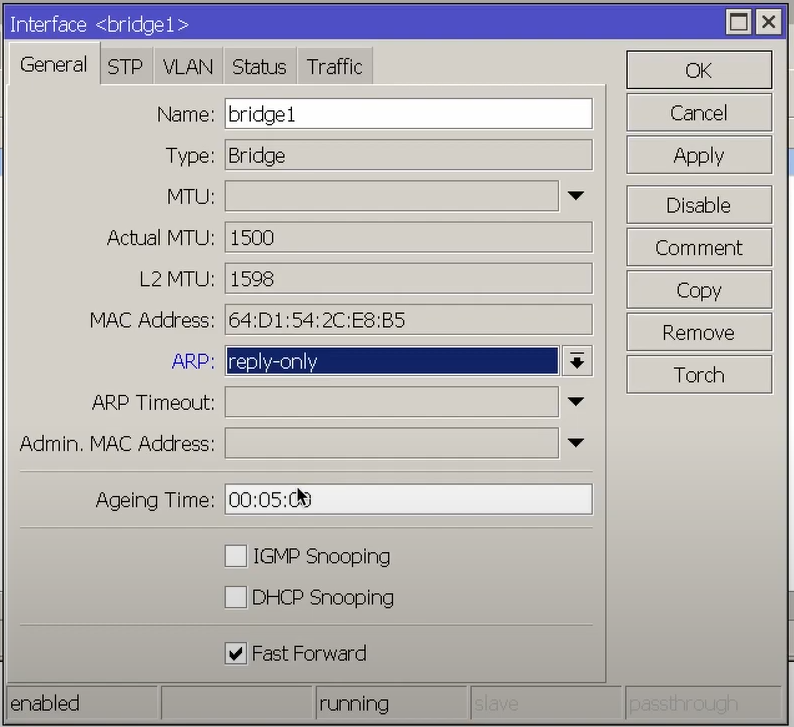

Одной из уязвимостей протокола ARP является возможность любого устройства в локальной сети отвечать на ARP-запросы. Это может привести к нежелательным или вредоносным вмешательствам в сеть. Чтобы противостоять этой уязвимости, можно воспользоваться функцией, доступной на мосту (Bridge) или других интерфейсах, обращенных к локальной сети. Эта функция, известная как опция "reply-only", позволяет интерфейсу отвечать только на запросы от уже известных, ранее определенных адресов. Таким образом, снижается риск непредвиденных ответов от неизвестных или ненадежных устройств в сети.

/interface/bridge/set bridge arp=reply-only<

Если устройство испытывает трудности с доступом к роутеру, существует возможность ручного добавления IP-адреса и MAC-адреса устройства в ARP-таблицу. Кроме того, можно также использовать DHCP-сервер, который автоматически заполнит ARP-таблицу соответствующими IP-адресами и MAC-адресами устройств.

После использования DHCP-сервера в ARP-таблице появляется запись, содержащая IP-адрес и MAC-адрес нашего устройства с отметкой о том, что эта запись была добавлена при помощи DHCP. Это позволяет устройству начать получать доступ к роутеру, повышая тем самым безопасность локальной сети и сокращая потенциальные возможности для атак.

Этим завершается наш обзор протокола ARP.

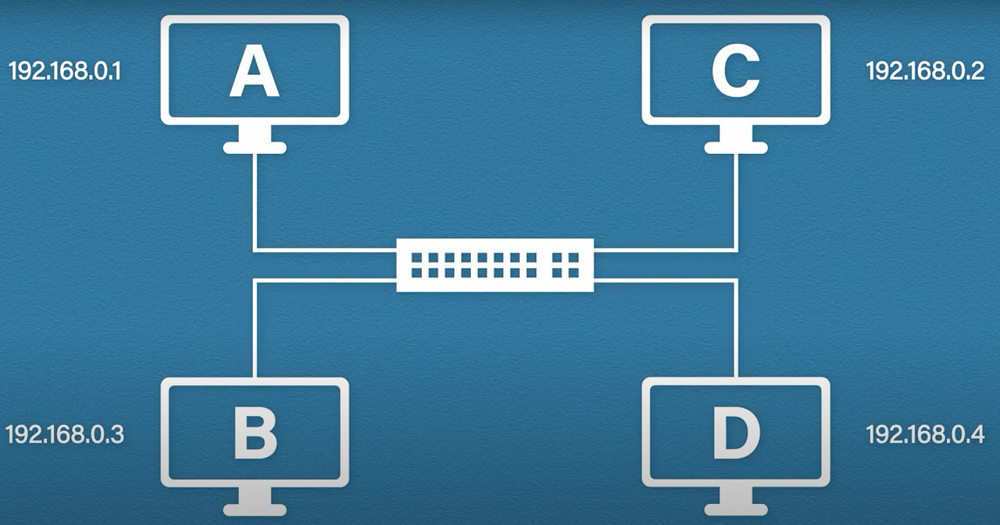

Локальная сеть

Локальная сеть Make Statik

Make Statik ARP List

ARP List Interface

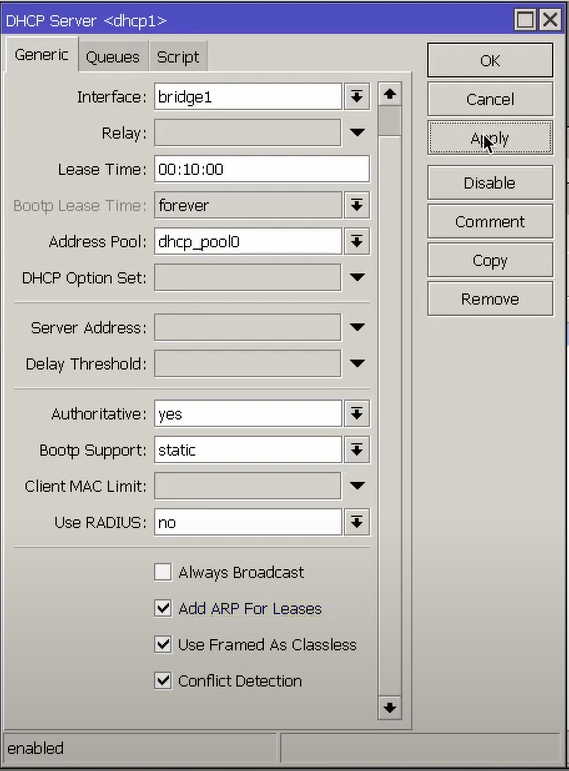

Interface DHCP Server

DHCP Server ARP List

ARP List